由于基礎設施的錯誤配置,導致數十家公司的源代碼泄露,涵蓋科技、金融、零售、食品、電商和制造業。泄露代碼的公開庫中包括微軟、Adobe、聯想、AMD、高通、摩托羅拉、華為海思、Mediatek、通用、任天堂、Roblox、迪斯尼、強生等,而且泄露列表仍在更新中。

來自瑞士的開發者 Tillie Kottmann 通過各類第三方源收集到了這些漏洞,他自己也找到了不少 DevOps 工具中的配置錯誤,而這些工具可以用來訪問源代碼。

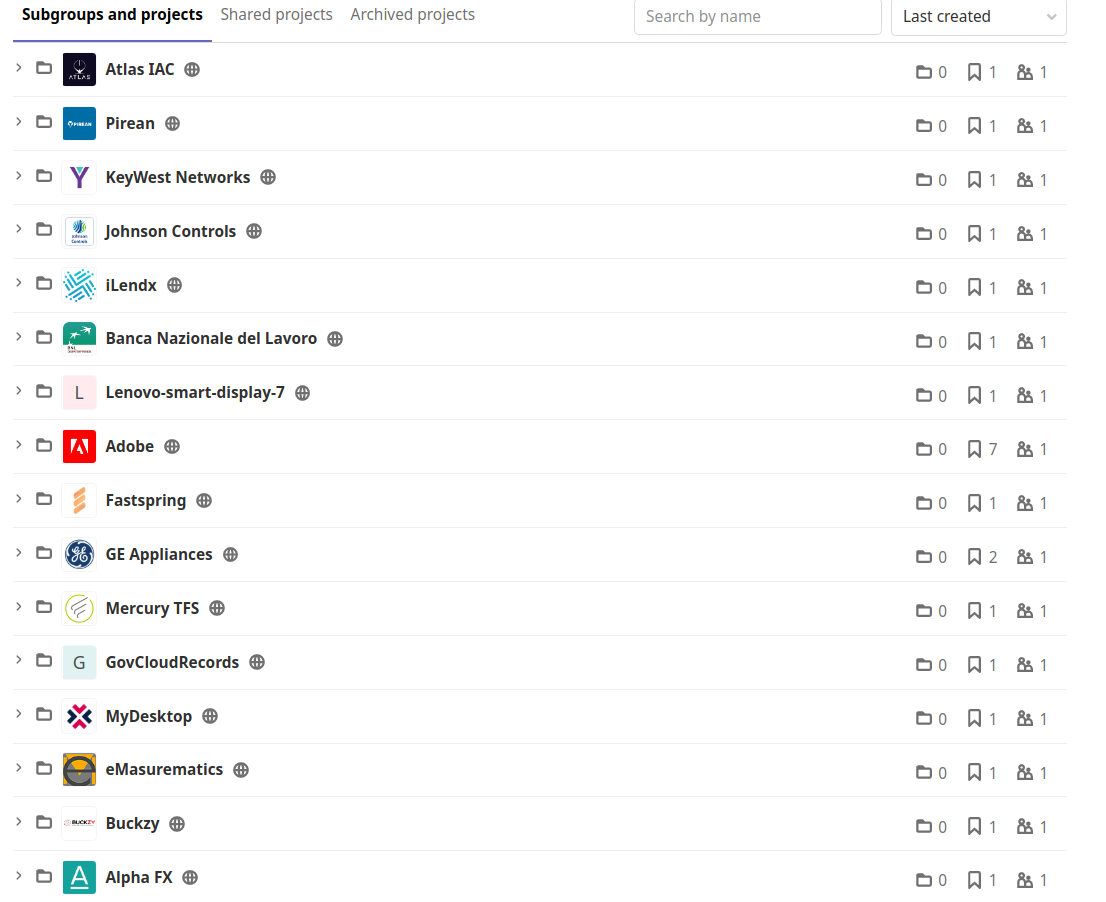

遭泄露的源碼被發布在 GitLab 上一個公開存儲庫中,并被標記為 “exconfidential” (絕密),以及 “Confidential & Proprietary”(保密&專有)。

Kottmann的服務器還顯示有來自金融科技公司(Fiserv,Buczy Payments,Mercury Trade Finance Solutions),銀行(Banca Nazionale del Lavoro),身份和訪問管理開發人員(Pirean Access:One)和游戲公司的代碼。

根據安全研究人員 Bank Security 提供的信息,該存儲庫中大約包含了超過 50 家公司的源碼。但有一些文件夾是空的,還有一些存在硬編碼憑證——一種創建后門的方式。

Kottmann 提到,一些代碼庫中確實存在硬編碼憑證,他在發布前已盡可能地將其刪除,“以避免造成直接傷害或是助長更大的破壞”。另外,他也坦承自己并未在發布前與每一家受影響的公司進行聯系,但他們確保自己“盡了最大的努力將負面影響最小化”。

目前,Kottmann 已應部分企業的要求刪除了代碼。例如 Daimler AG,梅賽德斯-奔馳的母公司;聯想的文件夾也已經空空如也。針對有移除代碼要求的公司,Kottmann 表示愿意遵守,并樂意提供信息,“幫助公司增強基礎架構的安全性”。

事實上,從收到的 DMCA 通知數量(估計至多 7 份)和法律代表等的聯系來看,許多公司仍對代碼泄露事件不知情。另有部分公司沒有撤除代碼的意思,甚至有公司覺得“挺有趣”,只想知道 Kottmann 是如何獲得代碼的。

威脅仍在

此次泄露的代碼中,有一些項目早已由其原始開發者公開發布過,或是已經有很長時間不再更新和維護。網絡安全公司 ImmuniWeb 的創始人兼首席執行官 Ilia Kolochenko 指出,“從技術角度來看,這次的泄露并不算很嚴重……若沒有每天的支持和改進,源代碼也會迅速貶值”。

Kottmann認為,目前成千上萬的企業因為未能正確保護SonarQube而導致專有代碼面臨著外泄的風險。

在Telegram上,這位開發人員提供了關于其他安全漏洞的更多詳細信息,其中還涉及在網上被稱為“Gigaleak”的任天堂外泄代碼。此次任天堂源代碼泄露,尤其受到游戲行業的關注。

盡管如此,這樣大規模的泄露事件原因還是值得引起注意。許多公司使用錯誤的 DevOps 工具配置,引發源碼暴露。Kottmann 及其團隊近期正在探索運行 SonarQube 的服務器,他們發現,有成千上萬的公司由于未能正確保護 SonarQube 安裝而暴露了源碼。

對于泄露源碼的行為,安全專家 Jake Moore 對科技網站 Tom's Guide 表示,“失去對源代碼的控制就像將銀行藍圖交給搶劫犯一樣……受影響的網站應立即采取保護措施……若用戶在公司之前發現自己的數據遭到泄露,那無疑是在傷口上撒鹽”。

基于法律層面,Kolochenko 認為源碼發布者可能會因侵犯版權或違反計算機法而被起訴,但通常大型公司不會上訴,他們寧愿從存儲庫中快速刪除源代碼并修復其內部 DevOps 安全流程。

為此,Kolochenko 建議“企業應修改并持續監控 DevOps 操作,將其轉換為敏捷的 DevSecOps”。

目前還不清楚Kottmann的服務器上有哪些代碼,是專用的或應該保密的。BleepingComputer已與被列出的許多公司聯系為防止源代碼丟失,企業和相關組織應修改并持續監控其DevOps等軟件的操作。

圖文來源:bleepingcomputer

及時掌握網絡安全態勢 盡在傻蛋網絡安全監測系統

本文來源:bleepingcomputer

如涉及侵權,請及時與我們聯系,我們會在第一時間刪除或處理侵權內容。

電話:400-869-9193 負責人:張明

工商執照

工商執照