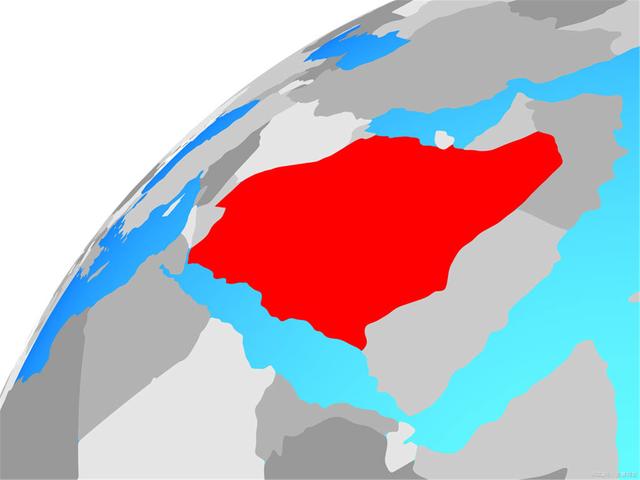

最近國外安全媒體報道稱網絡安全研究人員闡明了伊朗針對科威特和沙特阿拉伯等國關鍵基礎設施的實施網絡間諜活動。

羅馬尼亞的安全軟件Bitdefender表示,由ChaferAPT(也稱為APT39或RemixKitten)進行的情報收集行動是以威脅中東電信和旅游業而聞名黑客組織,旨在收集有助于伊朗的地緣政治利益的個人信息。

研究人員在一份報告中指出,該APT組織自2018年以來,至少有1年半以上的攻擊未被發現。“基于黑客工具和定制的后門程序多種工具的攻擊,使得歸因困難,溯源追蹤也變得異常艱難。”

Chafer APT自2014年以來一直比較活躍,此前曾針對土耳其政府組織和駐伊朗的外國外交機構進行攻擊,其目的是竊取敏感數據。

去年,安全機構FireEye出具的一份報告顯示Chafer增加了對電信和旅游業的關注的證據。電信公司存儲大量的個人和客戶信息是有吸引力的目標,提供通信的關鍵基礎架構的訪問,并能夠跨多個垂直領域訪問廣泛的潛在目標。

APT39往往通過帶有惡意附件的魚叉式網絡釣魚電子郵件以及使用各種后門工具來取得立足點,然后提升特權,進行內部偵察并在受害者環境中保持持久性,從而達到破壞其目標的目的。

引述Bitdefender的說法,使科威特面臨攻擊更加復雜的原因是他們能夠在受害者的計算機上創建用戶賬戶并在網絡內部執行惡意操作,包括網絡掃描(CrackMapExec),用戶憑證收集(Mimikatz)以及在內部使用各種可用的工具橫向移動攻擊網絡。安全研究人員發現,大多數活動發生在星期五和星期六,這屬于中東國家的周末。

另一方面,針對沙特阿拉伯實體的攻擊涉及使用社會工程學誘騙受害者運行遠程管理工具(RAT),其某些組件與針對科威特和土耳其的組件具有相似之處。

研究人員說:“雖然攻擊沒有科威特那樣廣泛,證據表明,相同的攻擊者可能策劃了這種攻擊,但無法找到任何橫向移動的痕跡,可能是因為威脅者無法找到任何易受攻擊的機器。”

對科威特和沙特阿拉伯的襲擊提醒人們,伊朗的網絡間諜活動沒有絲毫放緩的跡象。鑒于所涉行業的關鍵性質,Chafer的舉動延續了打擊違反其國家野心的國家的趨勢。Bitdefender認為雖然這兩個僅是最近在中東發生的攻擊示例,但這種類型的攻擊可能在世界任何地方發生,諸如政府和航空運輸等關鍵基礎設施仍然是非常敏感的目標。

來源:祺印說信安

及時掌握網絡安全態勢 盡在傻蛋網絡安全監測系統

本文來源:

如涉及侵權,請及時與我們聯系,我們會在第一時間刪除或處理侵權內容。

電話:400-869-9193 負責人:張明

工商執照

工商執照