英特爾周一宣布了一種對其處理器的新安全技術(Intel CET),該技術將保護系統免受惡意軟件中常用的攻擊方法的侵害。

英特爾客戶安全戰略與計劃副總裁兼總經理湯姆·加里森說:“英特爾CET旨在通過控制流劫持攻擊來防止濫用合法代碼,而后者是在大型惡意軟件中廣泛使用的技術。”

內置于硬件微體系結構中的新控制流執行技術(CET)最初將在即將面世的Tiger Lake移動處理器中使用,但是這家技術巨頭計劃在將來也將其應用在臺式機和服務器平臺中。

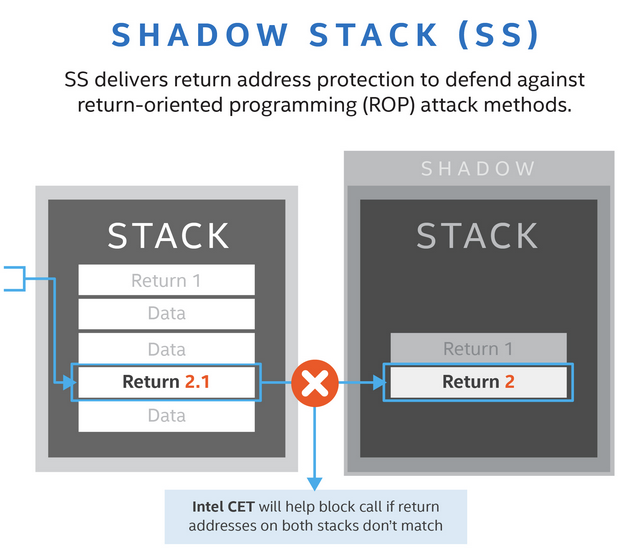

英特爾CET具有兩個主要組件:間接分支跟蹤(IBT),應提供針對跳轉導向的編程(JOP)和面向呼叫的編程(COP)攻擊的保護;以及影子堆棧(SS),可提供返回地址保護,以防止面向返回的編程(ROP)攻擊。

惡意軟件通常依靠控制流劫持來實現其目標,并且許多軟件都受到啟用這些類型攻擊的內存安全問題的困擾。英特爾分析了趨勢科技的零日活動(ZDI)的數據,發現去年披露的1,100個漏洞中,近三分之二屬于這一類別。

英特爾指出,CET規范于2016年發布,并且一直在與Microsoft合作,以針對這些類型的攻擊提供更好的保護。

Windows 10用戶將可以通過稱為硬件強制堆棧保護的功能從CET提供的保護中受益,該功能目前在操作系統的Insider Preview版本中可用。

“這項新的硬件強制堆棧保護功能僅適用于具有英特爾CET指令的芯片組。它依賴于符合Intel CET規范的新CPU架構。對于運行在支持Intel CET的OS上的應用程序,我們的合作伙伴將提供有關應用程序的詳細指導來提供保護”,英特爾客戶計算部副總裁兼安全策略與計劃總經理Tom Garrison解釋說。

英特爾還指出,CET擴展了vPro平臺中提供的硬件防護功能中的威脅防護功能。

圖文來源:securityweek

及時掌握網絡安全態勢 盡在傻蛋網絡安全監測系統

本文來源:securityweek

如涉及侵權,請及時與我們聯系,我們會在第一時間刪除或處理侵權內容。

電話:400-869-9193 負責人:張明

工商執照

工商執照