黑客和服務商雙雙受益,而用戶是最大的受害者

大多數“白帽子”安全工程師都受到一種社會責任感的驅動,使得他們一旦發現漏洞,就想立刻大聲告訴所有人。

在整個網絡安全行業,無論是新發現的漏洞還是不斷演變的網絡威脅,我們信奉的理念都是快速共享信息,目的是促使受影響的服務提供商(硬件或軟件)立即采取行動,及時修復漏洞。

而當我們從拉長時間線,從宏觀上來看漏洞披露的影響,會發現它是一枚雙刃劍——“及時修復”與“惡意利用”在博弈。

過早公布漏洞不是一件好事

披露漏洞的途徑有很多,消息往往以迅雷不及掩耳之勢傳播。對先前未知的問題進行過早的“全面披露”會催生邪惡力量的萌芽——黑客通常比服務提供商的IT團隊行動更快。

一個著名的例子就是Mirai僵尸網絡,該僵尸網絡在2016年攻擊了美國的聯網設備,使美國多個城市的互聯網癱瘓。實際上最初,它是用于對Telnet的嵌入式監聽設備進行暴力攻擊。后來,Mirai源代碼被發布到開源社區,產生了模仿版本,用于對通過Secure Shell(SSH)的監聽硬件進行暴力攻擊。為了提高入侵率,這些攻擊利用了安全性較弱的物聯網(IoT)設備中的多種漏洞。

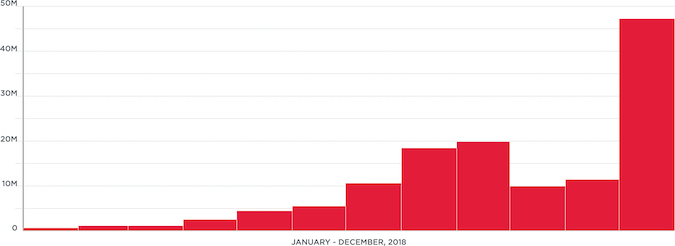

如今,Mirai變體仍然對嵌入式Linux系統構成持續不斷的威脅。下圖展示了Mirai所帶來的威脅走勢。直到2019年6月,Mirai的變體仍然持續出現。

Mirai于2016年首次被發現,2018年的活動再次激增。(來源:Ixia《2019安全報告》)

先爭取時間修復漏洞

最佳的方法是在幕后進行負責任的披露。在指定的時間段(通常為90或120天)之后發布公告,從而使受影響的服務提供商有足夠時間來開發有效的補丁或修復程序,并將其提供給客戶。

舉一個正面的例子,Drupalgeddon是一個SQL注入漏洞,它針對免費的開源Drupal內容管理框架。2018年,一位研究人員發現了該漏洞的兩個類似的高危變體,分別為Drupalgeddon 2和3。他負責任地將該漏洞私下告知服務提供商,讓他們有時間在漏洞利用細節公開之前開發并發布補丁。

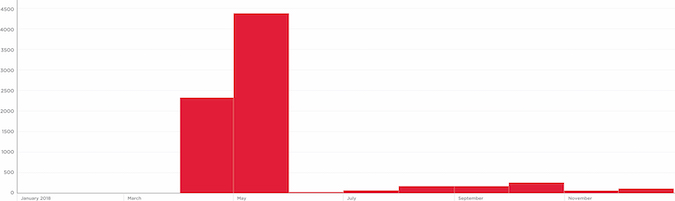

修復補丁發布后,研究人員于2018年4月12日至25日公布了漏洞利用的細節。下圖展示了該漏洞的威脅趨勢,可以看到,漏洞利用的威脅在2018年4月和5月激增,但隨后,迅速消退直至平息,主要原因是及時的補丁修復流程減少了可用目標的數量。

在2018年4月和5月遭受數千次攻擊后,Drupalgeddon 2和3的威脅迅速消退。 (來源:Ixia《2019安全報告》)

守護共同的利益

為了促進信息共享,全球互聯網涌現了各種“開放”的IT專業人員社區。許多知名的開放社區都是零門檻的,可想而知黑客肯定也埋伏在其中,這就是漏洞被公開后的幾天或幾周內,黑客活動就會激增的原因。

對服務提供商來說,較安全的方法是組建有嚴格準入制度的封閉社區,對所有潛在成員進行審查。其他受信任的方法還有漏洞賞金計劃、可信眾測、國家級漏洞庫等。一個相互信任的平臺機制可以成為獲取時間,降低風險和預防下一波攻擊的最佳方法。

公布漏洞的準確時機

在我國,對于公布網絡安全漏洞、發布網絡安全威脅信息,都有明確的時間規定(目前在征求意見階段)。

結合工信部2019年6月18日發布的《網絡安全漏洞管理規定(征求意見稿)》和網信辦2019年11月20日發布的《網絡安全威脅信息發布管理辦法(征求意見稿)》,我們可以梳理出一條從漏洞發現、漏洞修復到漏洞公布的標準時間線。

本文由安數網絡編譯整理,轉載請注明出處。

及時掌握網絡安全態勢 盡在傻蛋網絡安全監測系統

本文來源:

如涉及侵權,請及時與我們聯系,我們會在第一時間刪除或處理侵權內容。

電話:400-869-9193 負責人:張明

工商執照

工商執照